会員インタビュー 5Gから6Gへ、モバイルネットワークの発展と表裏一体で求められる高度なセキュリティ技術の研究

兵庫県立大学 大学院情報科学研究科 教授 田中 俊昭

1999年に、NAE(全米工学アカデミー)が選出した、「20世紀の20大イノベーションの中」に、コンピューター、電話、エレクトロニクス、ラジオとテレビ、インターネットが含まれている。もしまた、2099年にNAEが「21世紀の20大イノベーション」を選出するとしたら、その中に間違いなく含まれるのが、これらの数あるイノベーションを統合したスマートフォンであろう。さらにいえば、そのデバイスを支える技術基盤であるモバイルネットワークこそが、21世紀を代表するイノベーションの象徴となるかもしれない。

モバイルネットワークは2020年に、5G(G=ジェネレーション)が商用化され、今や、B5G(Beyond5G)あるいは6Gを展望して、さらなる進化を遂げようとしている。6Gになると、5Gの次元をさらに超え、地上だけでなく、海、宇宙に接続可能な数十億のデバイスとノードの結合による、“ ハイパーコネクテッドワールド(Hyper Connected World)”の到来が想定されている。そこではサイバー空間とフィジカル空間が、日常で溶け合い、遠方の家族や友人とホログラム伝送で会話できるなど、ワクワクするような未来像が描かれる。

国内でBeyond 5Gの早期実現を目指して活動を行っているB5G推進コンソーシアムの議論でも「住み方・暮らし方『多拠点生活』」、「時空間を超えた人と人、人とモノとの超現実感コミュニケーション」、「 脳の限界からの解放、人の能力拡張・支援(全感覚通信)」…といった、好奇心をそそる言葉が躍る。

しかしながら、人とモノがつながる技術が進化すればするほど、通信障害が起きたり、それを悪用されたりしたときの影響も甚大だ。そこで技術進化と表裏一体、必須となるのがセキュリティ技術の研究開発だ。現下の5Gでも自動運転や遠隔医療が始まると、モバイルネットワークへのハッキングは、ダイレクトに人命に影響する。さらに、6Gに移行すると、量子コンピューターの出現によって、暗号が簡単に破られる危険性が出てくる。6Gの仕様が固まってからでは遅い、今から手を打つべきだと、田中俊昭は指摘する。

田中は、大阪大学大学院工学研究科前期博士課程を経て、国際電信電話株式会社(現KDDI 株式会社)に入社し、同社研究所で、コンピュータネットワーク技術やモバイル通信、セキュリティ技術の研究開発に従事。暗号技術の開発やセキュリティの標準化にも取り組んできた。一貫してセキュリティ畑を歩んできた、日本を代表するモバイルセキュリティの識見者の一人だ。

そこで今回、2021年4月に兵庫県立大学に着任し、今まさに新しい研究の立ち上げに取りかかっている田中に、モバイルネットワークの来し方行く末、MaaSやその先のPQC(耐量子暗号)等を含む5G、6Gのセキュリティ問題とその解決への展望を聞いた。

(聞き手・構成・写真:増山弘之)

<目次>

ネットワークのジェネレーションによって次元が変わるセキュリティ高度化への要請

――モバイルネットワークに長い間関わってこられた知見を踏まえ、セキュリティの観点からどのような変化を見ることができるか?

モバイルネットワークのジェネレーション(技術世代)は、ほぼ10年周期で変わっている。1G(第一世代)はアナログの無線技術を使っていた時代。2G(第二世代)では、無線技術がデジタル化され、携帯メールやSMSが使えるようになった。3G(第三世代)になると、モバイルインターネットを経由した通信が始まった。やがて通信速度も格段と上がった。384kbpsから14 Mbpsになり、音楽、ゲーム、映像配信が行われるようになった。3.9Gと言われる頃には、100Mbpsに近い速度が出せるようになった。そして、2010年代、4G(第四世代)が到来し、スマートフォンの無線通信は1Gbpsに到達した。これが2020年5G(第五世代)では10Gbpsの速さになった。

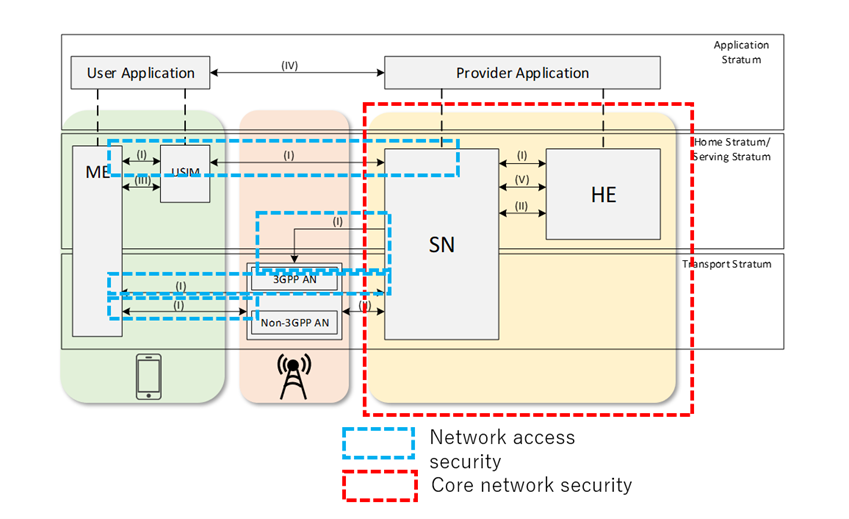

モバイルネットワークの構成は概ね次の図のようになっている。

大別すると、左から、緑=エンドのユーザー端末、オレンジ=基地局、黄色=キャリアのコアネットワークという構造だ。

セキュリティの観点からいうと、基地局からコアネットワークを結ぶバックホールと呼ばれる部分は堅牢だ。端末(加入者)を認証し、不正なアクセスを防止することで、コアネットワークのセキュリティを確保している。

一方、端末と基地局の間、エアの部分が脆弱になる。つまり、電波が空中を飛ぶので、モニタリングされて盗聴されたり、データを改ざんされたりする危険性がある。モバイルセキュリティの課題は主にここにある。

私は3Gの頃からモバイルネットワークのセキュリティに関わってきている。モバイルインターネットの普及とガラケーの発展もあったが、4Gではスマートフォンへのパラダイムシフトが始まったタイミングでもあった。スマートフォンによって、インターネットやモバイル産業のビジネスモデルが大きく変わった。当事者としてどんな状況だったのかお話しよう。

その頃は、端末寄りの仕事にしばらく関わっていて、技術の目まぐるしい進化を日々体感していた。通信速度がどんどん速くなっていき、数十Mbsになると、それにともない、コンテンツサービスも発展していった。楽曲のダウンロード、映像コンテンツの視聴が可能になるなどコンテンツ容量の大幅増加が見られた。

デバイス側も高精細ディスプレイによって、画面が高解像度になるばかりでなく、高機能化が進んだ。サービスの利用は、エンタメであれ、ビジネスであれ、キャリアの公式サイトからJavaアプリをダウンロードして、端末に取り込むという使い方がされるようになった。KDDIとしては、「着うた」や「au LISMO」といった音楽配信サービスをリリースしたりしていた。

一方で、Javaアプリの中で不正な動きをするアプリが出てきて、アプリの検証が必要となってきた。うっかり公式サイトに上げて不正動作がおこると、キャリアの信頼性を担保する上で由々しき事態になるからだ。

そこで、Javaアプリのソースプログラムをみて、検証する仕組みを作ったりした。また、コンテンツの高品質化が起こってくると、著作権の不正コピーの問題が出てくる。そこでコンテンツ保護の必要性が生じ、著作権対策を行った。LISMOのコンテンツ保護技術により、不正コピーができないようにした。

ただ、そこには高負荷なメディア処理と暗号処理を同時に実行させねばならないという難問があった。やはりモバイルの暗号化には、軽くて速い暗号がほしい。これがコンテンツ保護を目的とした独自の軽量暗号化技術の研究開発だった。

開発にあたっては、アカデミアの協力を得て、2004年に九州大学と共同開発プロジェクトを立ち上げた 。2007年には、方式設計が完了して、「KCipher-2」と名付けて、国際会議で発表。これまで高速かつ安全で、広く使われている方式は「AES」だったのだが、安全性を保ったまま、さらに10倍高速で、利用者に安心して導入いただける画期的な暗号となった。

しかしながら、それでも本当に安全かどうかを信用してもらえない。そこで、お墨付きを得るための施策の一つとして、標準化の取り組みも重要だった。ISOを舞台に2011年に国際標準化完了までもっていった。また、総務省、経産省が所管する電子政府の暗号リスト(CRYPTREC)の登録に持ち込む動きもした。

ガラケーが進化していき、さらにスマートフォンが出てくると、業界構造も随分変わってきた。それまでは、キャリアが仕様をつくり、仕様ごとにカスタマイズして、ベンダーに対して要望を出し、ベンダーはそれに応じてつくるという体制だった。ベンダー側の要望も入れながら開発を進めることができた。

ところが、iOSやandroidが出てきて、キャリア仕様によるカスタムメイドな製品開発から、グローバルベンダー仕様によるプラットフォームへと変わった。グローバルベンダーが世界規模で仕様を決め、事業の主導権を握っていくと、キャリアから見ればセキュリティ対策がブラックボックス化し、コントロールできない状況になったのだ。

一方で、androidのようにアプリケーション層がオープン化されると、仕様が公開されて、悪意のあるアプリベンダーに細工をされる危険性も出てきた。

スマートフォンの端末自体はPCの世界と同じだ。しかし、通信サービスの安全性を保障するにはセキュリティ対策はどうなっているのか、どこまで保証するのかという課題が出てくる。PCベンダーではPCのセキュリティについての面倒はみないが、デバイスとサービスが一体となっているキャリアとしてはそうもいかない。本当にリリースして大丈夫か、自社でセキュリティを保証しなくてよいのかという議論が当然に出てきた。

そこで、リスクアセスメントし、セキュリティ対策を明確化せねばならない。OSのファイルシステムがこうなっているから、変なアプリがあったとして、ファイルの情報が取られるのか取られないのか?とか、どれくらい危ないのかのリスク評価をする。最低限こういう機能が必要というレベルでは対応する必要があった。そこで、要求仕様を明らかにし、ベンダーにカスタマイズを求めた。

われわれは世の中にスマートフォンのセキュリティ対策がほとんどない白紙の状態から、セキュリティ設計に取り組まなければならなかった。さらに、プライバシー漏洩対策も重要だ。時計のアプリなのに、勝手にメールアドレスを抜くアプリが出てきて、スパムメールなどに悪用するかもしれない。公式サイトに掲載する前に、プライバシー漏洩を招く不正アプリの事前検証も行う必要があった。

これにはプライバシーポリシーを策定し、ポリシーに従って、アプリをつくって頂けるよう、アプリベンダーに依頼するとともに、実際に整合するかどうかをチェックする仕組み作りにも取り組んだ。

こんな具合に、モバイルセキュリティの黎明期から、研究所の立場での事業サポートの一環として、ベンダーとも連携しセキュリティ対策に深く関わっていた。

――そもそも、どのような経緯でセキュリティに携わるようになったのか?

もともと大学では、電磁気学の分野で光ファイバーに近い研究に取り組んでいたが、コンピューターにも興味があった。当時はパソコンではなく、マイコンだったが、それを買ってきては遊んだりしていた。その頃、大学ではコンピューターサイエンスの分野が立ち上がってきて、憧れをもって見ていた。

会社に入ると、新人研修の一環として、最初の1年はデジタル交換機の保守をやっていた。デジタル交換機といっても、実態はコンピューターだ。驚いたのは絶対落ちないシステムが組んであること。電話のサービスを新しく入れた際に、システムが一瞬落ちることはままある。しかし、そんな時も自分で勝手に立ち上がるアーキテクチャは凄いと思った。

あるとき、たまたま研究所に行きたいという同僚がいて、いっしょに見学に行かないかと誘われた。こちらは付き添いのつもりだったのだが、あとで研究所から、こちらに来てコンピューターの研究をしないかと声がかかった。願ったりかなったりで、そこからコンピュータネットワークの研究に関わるようになった。

当時はセキュリティの研究などほとんど誰もやっていなかった時代だ。あるとき研究所長から「アメリカでは、“セキュアリティ”というものが重要なテーマとなっているらしい。」下々のものは勉強するようにとのお達しがあった。そこで、データ通信とプロトコルに関するセキュリティを研究するプロジェクトが立ち上がり、そのプロジェクトに配属された。

ただ、社会のニーズは、まだそれほど高くなく、細々と研究をしている状況だった。しかしながら、1995年になると、インターネットの商用化が始まった。Windos95のリリースはインターネットの時代の幕開けの一つの象徴な出来事だった。そもそもインターネットは軍事用に開発され、繋ぐことが最優先のネットワークだったので、セキュリティは後回しになっている。会社とすれば、このころから、セキュリティは間違いなく重要になるとの判断に変わったようだ。

5Gスタンドアローン時代の到来

――過去の流れを踏まえて、今取り組んでいる研究環境で何が起こっているかを教えてほしい

まず、3G以降のモバイルネットワークは、3GPPと呼ばれる国際的な標準化団体が仕様をつくっている。国内では、業界団体の一般社団法人電波産業会(ARIB)や一般社団法人情報通信技術委員会(TTC)が、3GPPと連携して活動しており、通信事業者やベンダーが仕様づくりに貢献をしている。

4G、5Gが共存している現時点では、4Gの基盤上にネットワークが成り立っているため、5Gの真の実力を使いこなせていない。これが、完全に5Gに移行すると、「スタンドアローン」と呼ばれ、機能が著しく向上することになる。

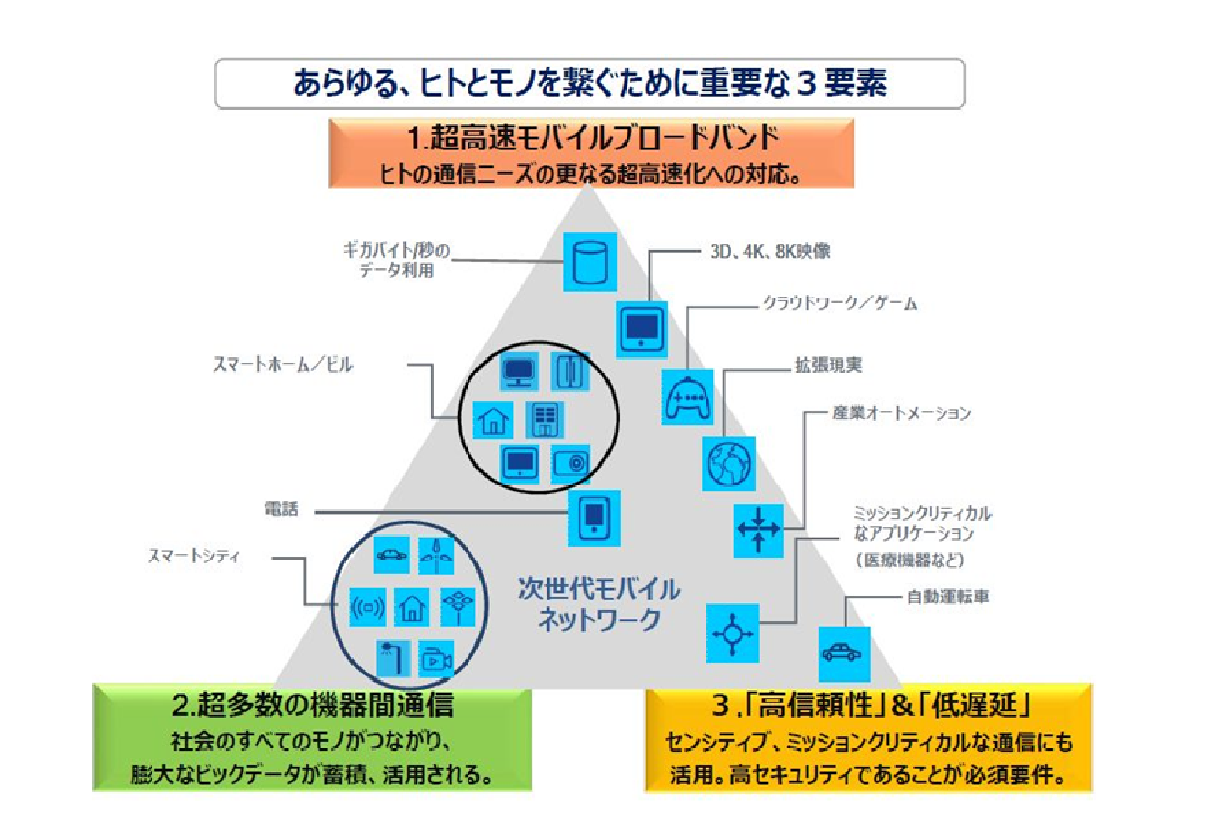

5G時代のモバイルネットワークにおける特徴の3要素として挙げられるのが、超高速な通信速度、および超多数の機器接続、そして信頼性と低遅延の両立への対応だ。

5Gでは、スマートフォンなど一般向け端末でも、1Gbpsから10Gbpsへと、さらに超高速、高速広帯域化が起こっている。そして、スマートシティなどのIoT時代に対応すべく、膨大なデバイスが接続される環境に耐え得る、多接続可能なネットワークを提供する必要がある。また、コネクテッドカーの自動運転支援や、遠隔医療などのミッションクリティカルなサービスで要求される低遅延通信も担保されなければならない。

これは、言い換えれば、サービスに依存した様々なネットワーク品質に対応できるシステムが必要になってきているとも表現できる。

5Gの応用では、これら三要素の無線通信の特徴を活かした様々なユースケースが検討されている。例えば、タッチ不要な改札など、移動時にあらゆる快適さを提供するスマートステーションの運用。遠隔から、無人建機を動作させる建設業のICT施工。また、スタジアムで行われる競技を高精細映像中継し、ユーザーが自由視点で観戦できるエンタメサービス。あるいは、ドローン・ロボットとIoT機器を同時接続し、AIを駆使して不審者を検知する次世代警備の実現といった、ユースケースの研究、実証が進んでいるところだ。

モバイルネットワークの負荷からいうと、基地局で1Gbpsから10Gbpsの帯域のサービスをカバーし、携帯端末含めIoTデバイス100万台に対応しなければならない。これらが途切れず低遅延、ほぼリアルタイム、1msec以内のレベルでの接続が要求されるようになる。

さらに、インダストリアルIoTや、DXの流れに乗って、ユースケースもどんどん増えていく可能性がある。どういったキラーサービスが実装できるのか、今模索されているところだ。

5Gコアネットワークのアーキテクチャの大きな変更

――5Gでアーキテクチャが変わるのはどのような点になるのか

現状の4Gが抱える課題の改善もあるが、高速大容量、同時多接続、高信頼低遅延といった無線通信を支えるにはコアネットワークシステムも刷新される。

まず、コアネットワークアーキテクチャの大きな変更としては、ネットワーク機能のソフトウェア化・仮想化がある。従来のネットワークは、認証、セッション管理、セキュリティ対応など各々のネットワーク機能がそれ専用のハードウェアによって実現される、いわゆる垂直統合型のモデルだった。これがソフトウェア化・仮想化によってクラウドのようなイメージになる。

5Gのコアネットワークの様々なネットワーク機能は、個別にハードウェアを立てるのではなく共通のハード上で、ソフトウェアによって実現される。これにより、顧客数が増えた場合は、サーバーのソフトウェア側の変更で対応すればよいことになり、通信機能の容量追加などが極めて機動的に対応できるようになる。また、ハード故障時に二重化運転による自動復旧により通信サービスの信頼性も向上する。さらに、ハードが共有化できるためネットワーク設備の経済性が向上するなどの利点がある。

また、ソフトウェア化によって、モバイルネットワークを誰でもつくれるようになってきた。今や、オープンソースの5Gツールも出てきたため、大学の研究室でも実験用にモバイルネットワークができてしまう。

――帯域の管理も仮想化されるのか?

まさにこれが、5Gの特徴を示す新たなアーキテクチャで、「ネットワークスライシング」という技術だ。

ネットワークスライシングとは、従来では、様々なサービスがネットワークを共有するのに対し、多様な要望や通信サービスの特性毎に、機器の構成、通信や計算のリソースを論理的に分割する技術だ。ネットワークを帯域別にわけて、別々のサービスを当てはめることができる。

100Mbpsというネットワークの帯域を、ロジカルに分けて10Mbps、30Mbps…とそれぞれを全く違うネットワークとして、干渉させないようにし、運用することもできるようになる。

これにより、スライスで区切った仮想ネットワークをブロードバンド、IoT、低遅延など、用途に応じて切り分け、一つのネットワークで、多様なサービスが展開可能だ。

例えば、4K/8Kなどの高精細映像を伝送する超高速通信、工場内における遠隔制御のため超低遅延サービスや、大規模なセンサ端末からの情報収集を行うIoTサービスなどが、それぞれ用途に応じたネットワークが必要となる状況に対応できる。

このように帯域の仮想化で、ネットワークを論理的に分割し、用途に応じた機能や品質を提供できるようになることは大きな進化と言える。

――エッジコンピューティングも影響してくるのか?

もちろん新たなアーキテクチャの中にエッジコンピューティングも含まれる。特にモバイル通信システムで利用されるエッジコンピューティングはMEC(Multi access Edge Computing)と呼ばれている。

これまでのモバイル通信システムでは、モバイル機器からの処理要求はすべて、クラウド側で行っていたが、MECでは、ユーザーの近くで処理を行えるようになる。従って、ユーザーからすると、非常に速い応答が実現できるのだ。クラウドと端末とのやり取りは、クラウド側に負荷がかかるので、ユーザーに近いところにミニクラウドをおいて、分散化するといったイメージだ。

また、クラウドとの通信が回避できるため、通信リソースの効率化も期待される。例えば、自動運転サービスで、地域の道路の事故情報等は、MECで管理して、応答を返す、あるいはコンテンツ配信サービスで、よく利用されるコンテンツは、MECにキャッシュしておくといったことが想定される。

MECでは、このように複数の異なるサービスが、同じMECの環境を利用する、いわゆるマルチテナントの構成となる。これらMEC上で動作するサービスは、MECアプリケーションと呼ばれている。

――5Gのセキュリティ課題は何なのか?

次にこれらの特徴的な機能をもつ5Gに起因するセキュリティの課題とはどのようなものかを見ていこう。セキュリティにおいても、当然に5Gの無線通信とコアネットワークの特徴を踏まえた対応が必要となる。

まず、今の移行期ならではの、4Gの仕様との互換性を保つために残存するセキュリティ課題がある。5Gでは、セキュリティをさらに高めるための新たな技術が導入されているが、4Gと5Gが併存している環境では、一部、未対応のままになっている。加入者の認証時、ネットワークにIDを登録する際に、IDをモニターされてどこまでも追跡されてしまうプライバシー漏洩の課題があり、5Gでは、IDを暗号化する技術が導入されている。スタンドアローン、つまり5G単独のネットワークが導入されると、この課題は解決される。

5Gスタンドアローンのサービスは、今まさに導入されつつある。完全に5Gに切り替わった時点でのセキュリティの課題とはどのようなものか?想定されるセキュリティの脅威としての視点は2つだ。

一つ目は、通信の性能要求の変化に起因する課題だ。すなわち、高速大容量になると悪意あるDoS攻撃のトラフィックも大容量化し、サーバーをダウンさせやすくなる。また、多接続が可能になることにより、大規模な感染端末からのDoS攻撃も想定される。一方、高速低遅延を追及すると、セキュリティの処理負荷が遅延に影響することが予想される。

これらの課題への対策としては、侵入のきっかけとなるボットなどによるDoS攻撃を早期に発見し、トラフィックを制御する必要がある。また、セキュリティ上のオーバーヘッドの少ない、軽量化された暗号技術等のセキュリティ対策が必要となる。

二つ目の課題は、5Gのアーキテクチャに起因するものだ。先述のように5Gでは、ネットワークの構成をソフトウェア化・仮想化し、ネットワークスライスやエッジコンピューティングといった仮想化技術を応用した新たな機能が提供されている。これらに起因する新たなセキュリティ課題を検討する必要がある。

対策としては、マルチテナント環境で不正侵入者によって、勝手にスライスを使われないように、スライス毎にユーザーを認証する必要がある。コンピュータリソースの分離、アクセス制御の対策が必要だ。また、不正なMECアプリの排除もしなければならない。

さらに、サービスを提供する事業者にとっても、セキュリティ、プライバシーを確保するために、5Gのネットワークをどのように活用していくべきかが課題である。この課題を解決するため、私が委員長代理を務める、「5GMF セキュリティ調査研究委員会」で、検討しているところだ。

――5GMFセキュリティ調査研究委員会では、どのような活動をしているのか?

5GMF はARIBが所管するフォーラムだ。その中のセキュリティ調査委員会では、5Gにおけるプライバシー・セキュリティ課題に対して、3GPPなどでの5Gセキュリティに関する標準化の動向調査を行うとともに、5Gを用いたIoT、コネクテッドカー、フィンテック等様々なユースケースごとのセキュリティ対策も考えている。それぞれのユースケースで想定されるセキュリティの要件を満たすために、どのように5Gの機能を利用すればよいのか。また、新たなセキュリティ上の問題はないのかなどの観点だ。

この中で私は、主に自動運転等のMaas分野に関わっている。つながる車のユースケースでは、実に多様なサービスが必要となる。迫る災害や事故の緊急通報や、自動運転のための周辺状況のセンシングによるフィードバック、車中で楽しむインフォテイメント…といろいろ要求されるサービスごとに通信品質が違ってくる。ここで、スライスでサービスを分けるときに、セキュリティはどうなるのか。一方で遅延を防ぐ品質をどう担保するのか。特に、自動運転では低遅延が絶対条件になる、msecレベルの速度が必要だとすれば、ユーザーに近いところで処理を行うMECや、車々間や車と路側機など直接通信するC-V2Xに対して、どんなセキュリティ設計が必要であるべきか、等々。

これらのセキュリティにかかる要求を浸透させるにあたっては、必要であれば、標準化団体に提案をしていく。また、ガイドラインを作って外に出すことも重要だ。ホワイトペーパー等を出していくのもその一環だ。

https://5gmf.jp/wp/wp-content/uploads/2020/07/5g-whitepaper_1.0.pdf

さらにもう少し先の話では、耐量子暗号の5Gセキュリティへのインパクトや来るべき6Gに備えてセキュリティを考える必要がある。

6G時代を迎えるにあたって必要となる量子コンピューター対応

――量子コンピューターができると、暗号が簡単に破られるという話があります

量子コンピューターの実現により、現在使われているRSA公開鍵暗号が破られ利用できなくなる。そのためPQC(耐量子暗号)の研究が世界中で進められているところだ。現在米国で標準化が進んでいて、仕様のコンテストをやっている。あと数年で確定し、2025年から27年あたりにPQCのアルゴリズムが出てくるだろう。

日本でも5GやBeyond5GでPQCのインパクトを検証するため、総務省が2021年から「安全な無線通信サービスのための新世代暗号技術に関する研究開発」実証事業を開始した。私もこのプロジェクトに参画して研究開発を進めていて、その中の一つの実証実験に関わっている。

このプロジェクトでは、オープンソースを使って5Gの実証環境を立ち上げる。そして、5Gの特性を損なわない形で、現在と同等の安全性を確保するために鍵長を256ビットにしつつ、超高速・大容量に対応した共通鍵暗号方式を開発する。さらに、5G等の様々なユースケースに合わせたPQCへの機能付加技術等を確立し、無線リソースのひっ迫を抑止することで電波の有効利用が図れるようにする。合わせて、実用化に向けて暗号アルゴリズムや PQC 活用ガイドラインの国際標準化に取り組む予定だ。

このプロジェクトには、複数の組織から多くのセキュリティ研究者が参加している。実証研究にあたっては、やはりユースケースがないと、絵にかいた餅になるので、自動運転や工場などのユースケースを想定した実証にかかわっていく予定だ。

6Gの仕様検討が始まった

――6Gのアーキテクチャやセキュリティはさらにどう変わるか?

グローバルではITUや3GPP、日本ではARIB、TTC等の政府系や民間の団体で、次世代モバイルネットワーク6Gに向けた技術仕様の検討が開始されている。6Gは5Gの延長ではなくて何を考えないといけないのか?

ただ、セキュリティに関しては、技術仕様が出来上がってから考えては、一からやり直しになってしまう可能性がある。今から手を打たねばならない。技術開発とセキュリティやプライバシーを並行的に進める方法を、セキュリティバイデザイン、プライバシーバイデザインという。この考え方に基づき、初期の設計段階からセキュリティ・プライバシーの要件を整理し、仕様を検討していく必要がある。

サービスや技術仕様が決まっていない中でセキュリティを考えるのは、実際のところ難しいが、いくつか想定することは可能だ。まず、地上、海、宇宙に接続可能な数十億のデバイスとノードの結合による、“ハイパーコネクテッドワールド”が想定される。

また、電波の帯域も変わってくる。5Gでも一部使っているミリ波や、新たに100GHz以上のテラヘルツ帯の導入が進み、光の領域に近くなる。つまりミリ波やテラヘルツ帯の電波は直進性が強く、障害に弱いためアンテナ対策が重要になる。

5Gでもすでに起こっているが、28GHz帯の高周波数の電波は障害に弱いため、LED街路灯にアンテナを搭載したり、ビルのガラスにアンテナ機能を埋め込んで反射させるといった対応をしたりしている。ミリ波帯やテラヘルツ帯の活用が増えるとさらなる技術開発が必要だ。

そして、仮想化はより一層進むだろう。ネットワーク機能のクラウドネイティブ化、エッジによる処理の分散化が進展する。しっかりしたクラウド基盤さえあれば、6Gが容易に立ち上げられるようになる。

このような中、セキュリティアーキテクチャの設計においては、セキュリティ機能のソフトウェア化、仮想化による柔軟な構成、AI活用によるセキュリティ運用の自動化、データ駆動型のサイバーセキュリティ攻撃検知や回避が求められる。

そして暗号技術に対しては、テラヘルツ帯に対応する無線区間の高速暗号技術、そして量子コンピューター時代を見据えたPQCの活用を考えなければならない。プライバシーでは、ユーザーの意向にきめ細かく対応できるプライバシーポリシー技術、またクラウドやエッジ上でのプライバシー保護を念頭に置いて取り組むべきだ。

モバイルネットワークセキュリティのこれからの研究の面白さ

――モバイルネットワークのセキュリティ研究の魅力を教えてほしい。

“ハイパーコネクテッドワールド”で、サイバー空間とフィジカル空間が融合する中、そこで生成されるデータの重要性がますます増大しており、プライバシーやセキュリティに加え信頼性を確保したデータ流通、そしてデータそのものの真正性が、問われることになる。

私は2021年4月に本学に着任して、今まさに、研究の立ち上げ中であるが、6Gの仕様が決まってない中では、かえって自由な研究テーマが選べる。

また、私が5GMFなどの標準化団体で活動を行っていることもあり、産業界にも近く、現実的なユースケースが身近にあるので、研究成果が社会実装されやすいという面もある。標準化団体を通した、研究成果の標準化に関わろうと思えばそれもできる。

モバイルネットワークは人類の知識や活動領域を、コンピューターやIoTを使って拡張するにあたっての中核基盤と言え、あらゆる技術のプラットフォームとも言える。一見裏方のようだが、それを支えるセキュリティあればこそ、人類は安心安全に、心置きなく創造力を発揮できるのだ。

――モバイルネットワークのセキュリティの専門家として、セキュリティ研究というものについてどのように考えるか?

不正な攻撃と、それに対する防衛は常にイタチごっこだ。攻撃側も防衛側も、技術水準はそれほど変わらず、使うツールは共通になる。従って、AIや量子コンピューターなどの最新技術の利活用を想定したセキュリティ対策を研究していく必要があると考える。

これからは、攻撃側もさらにAIを使うことになるだろう。6年前、米国のDARPAがサイバー・グランド・チャレンジという、コンテストをやったことがある。攻撃側と防御側でチームを組んで、スコアを競うというものだ。

攻める側はAIを使って相手のネットワークの脆弱性を探し出し、ピンポイントで攻撃する。守る側はシステムの脆弱性のある部分にAIで自動的にパッチを当てて修復する。コンテストでやっていたことが、リアルな世界でも起こってきている。AIの悪用は間違いなく増えて、あらゆる会社のネットワークシステムを自動的に参照し、弱点をあぶり出しては、攻撃を仕掛けてくるだろう。

これからは量子コンピューターもまた、攻撃者にとって格好のツールとなってくる。彼らは現在暗号化されている、世界各国や企業の機密情報を今せっせと溜めていることだろう。量子コンピューターが実現した瞬間に、一気に解読しようという魂胆だ。

こういった環境では、世界最先端のセキュリティの知見が必要だ。多少宣伝めくが、先述のセキュリティコンテストで優勝したのはカーネギー・メロン大学(CMU)で、セキュリティ研究では世界でもっとも進んでいる研究機関と言える。本学は、同校と連携していて、CMUで学べるカリキュラムもある。

また、技術はどんどん進化していくが、もうひとつ重要なのは、人間の本質は変わらないという側面だ。いくら教育しても本質は変われない。標的型攻撃で、社内にメールが送られてきて、ファイル開いたりして、必ず何人か引っかかる人が出てくる。これからも、変わらない人の弱点をついた、新手の攻撃方法がどんどん生み出されていくだろう。よって、人間の心理や行動分析に基づくセキュリティ対策として、ヒューマンファクターセキュリティといった観点も重要だ。

人間の本質を見据えつつ、変わるもの、変わらないもの双方を視野に入れての、取り組みがより普遍的なセキュリティの研究に必要な要件となるだろう。